Wil jij je WordPress beveiligen? Hackers komen op bezoek als je een website niet goed beveiligd.

En ze brengen je echt stevig in de problemen.

Heb je het wel eens meegemaakt dat je site is gehackt?

Het is meer dan vervelend als het gebeurt.

Zelf je WordPress website beveiligen is een kleine moeite.

Met een aantal kleine handelingen kun je je site stukken beter beschermen.

Dat gaat van het installeren van plug-ins voor beveiliging tot het juist instellen van de .htaccess file.

Het hoeft niet veel tijd te kosten en levert een veel beter beveiligde WordPress website op.

In dit artikel leg ik uit hoe je dat aanpakt.

Wat je moet weten over WordPress beveiligen

Ik houd in dit artikel geen rekening met de beveiliging die je hostingbedrijf levert.

Dit gaat puur om de dingen die jij zelf kunt doen.

De tips in dit artikel zijn bedoeld voor beginners en zijn makkelijk te implementeren.

Zelf gebruik ik voor mijn beveiliging een plug-in die een WordPress website een aardige basisbescherming geeft: de All In One WP Security & Firewall.

Deze plug-in kijkt je website na voor de meest bekende beveiligingsproblemen, en geeft je aanbevelingen om ze op te lossen.

Die aanbevelingen moet je dan wel zelf doorvoeren!

Ik zal in dit artikel vaak naar deze plug-in verwijzen.

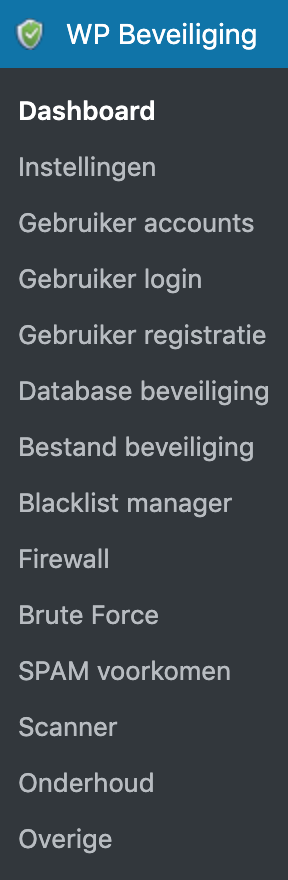

In de admin van WordPress heeft deze plugin de volgende opties:

Tips voor het beveiligen van je WordPress website:

1. Noem de login pagina van WordPress niet “wp-admin”

Hackers gebruiken kwaadaardige bots en spiders om over het web te ‘crawlen’: computerprogramma’s die via links van pagina naar pagina gaan.

Wat die bots en spiders met jouw website doen is afhankelijk van hun programmering.

Zij gaan bijvoorbeeld als eerste kijken of ze een www.jouwsite.nl/wp-admin pagina kunnen vinden.

Als die aanwezig is proberen ze in te breken.

Als ze deze pagina niet vinden moeten ze op zoek naar een nieuwe URL.

Deze kleine ingreep maakt het voor hackers dus al snel moeilijker, waardoor ze genegen zijn om je website verder niet aan te vallen.

Geef je login pagina daarom een andere naam.

Daarbij is het verstandig om een generieke naam te nemen, die niets met de inhoud van je website te maken heeft en niet aan een inlog pagina doet denken.

Bijvoorbeeld www.jouwsite.nl/konijn.

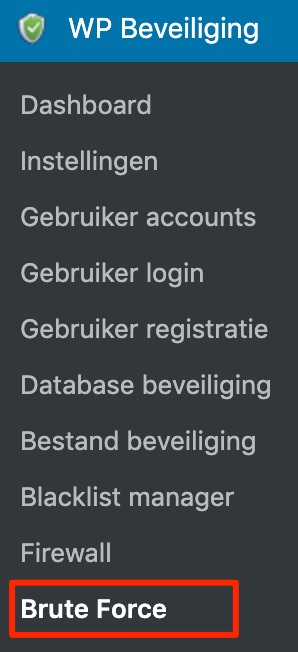

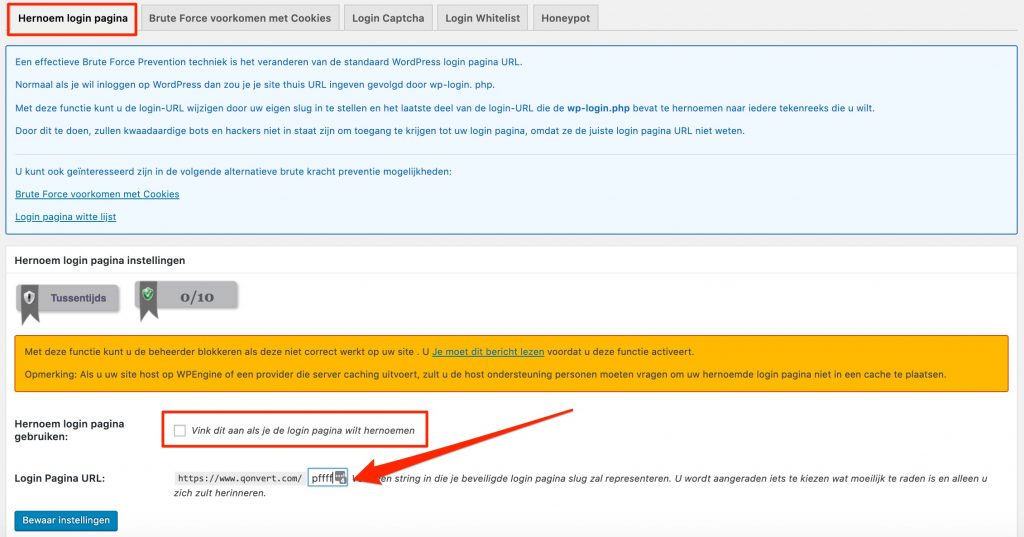

Je kunt je loginpagina in de “All In One WP Security and Firewall” plugin op de volgende manier aanpassen:

Je komt dan in het volgende scherm:

Hier hernoem je de Login Pagina URL.

Dit zorgt ervoor dat de kans op een aanval minder groot is. Op deze manier beveilig je je WordPress website beter.

2. Geen “Admin” als gebruikersnaam bij WordPress beveiligen

Het Admin account is voor hackers het meest interessant, omdat deze bijna altijd over de meeste rechten beschikt. Hiernaar gaan spiders en bots dus op zoek.

Veel hackers proberen door “Brute Force Login Attacks” het wachtwoord te raden met “Admin” als gebruikersnaam.

Gebruik daarom geen “Admin” als gebruikersnaam bij WordPress beveiligen.

Let op: WordPress zet default de administrator gebruikersnaam op “Admin”.

Het veranderen van “Admin” als gebruikersnaam is vanuit security oogpunt belangrijk.

Neem hiervoor ook niet je eigen naam of de naam van de website.

Neem wederom een willekeurig gekozen naam die het liefst minimaal 8 karakters bevat.

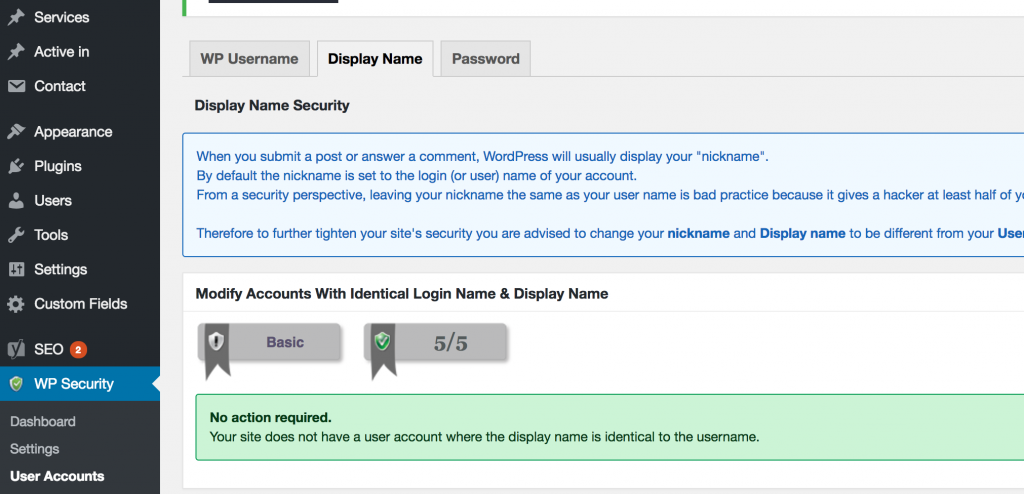

De All in One security plugin heeft een Admin User Security functie die hierin voorziet.

Je kunt de Admin gebruikersnaam in de “All In One WP Security and Firewall” van WordPress aanpassen zoals hieronder aangegeven:

3. Vermijd dat de WordPress database prefix “wp” is

Een andere methode die hackers kunnen toepassen, is proberen rechtstreeks toegang te krijgen tot jouw WordPress database.

Als je zorgt dat de database prefix niet “wp” is, maak je het voor hackers moeilijker om dit te doen.

Ze moeten dan namelijk eerst uitzoeken wat de naam van de database is.

Je kunt de database prefix in de “All In One WP Security and Firewall” WordPress plugin op de volgende manier aanpassen.

Dit doe je ook vanuit de plugin:

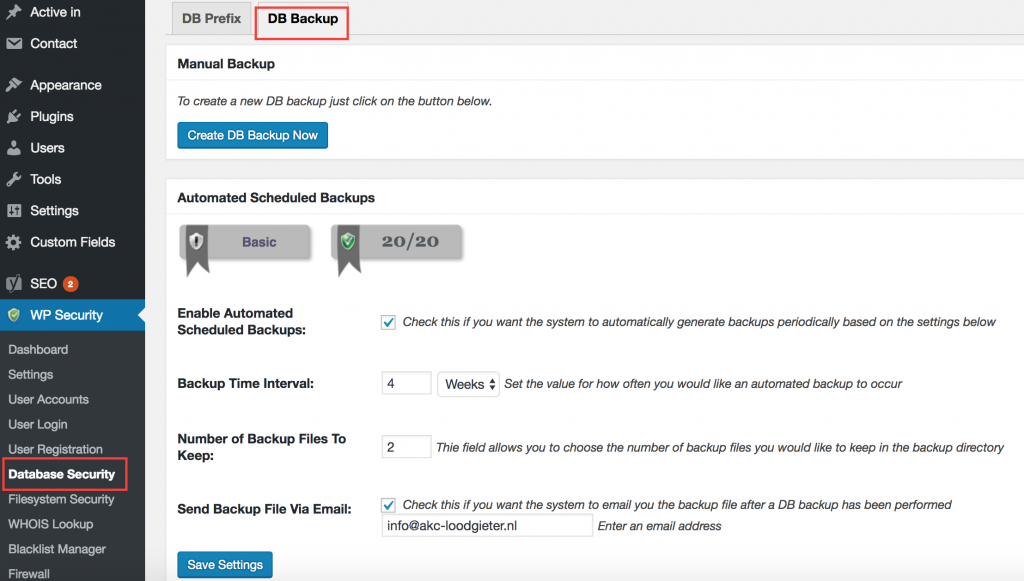

Maak wel eerst een Database Backup voordat je dit doet.

4. Maak automatisch back-ups

Het is sowieso verstandig regelmatig automatisch een back-up te maken van je database.

Dit is vooral belangrijk voor het geval er iets helemaal fout gaat: je site zou gehackt kunnen worden, of er is een update misgegaan waardoor je dataverlies hebt.

Dan is het wel zo prettig dat je beschikt over een recente back-up, zodat je alles weer goed terug kunt zetten!

Bewaar backups minimaal 3 weken.

Soms merk je pas na een paar dagen dat een probleem zich al eerder in je website heeft genesteld.

Je kunt altijd delen van de database terugplaatsen nadat je een oudere backup hebt teruggezet.

Backups kun je in de All in One Security & Firewall Plugin als volgt instellen:

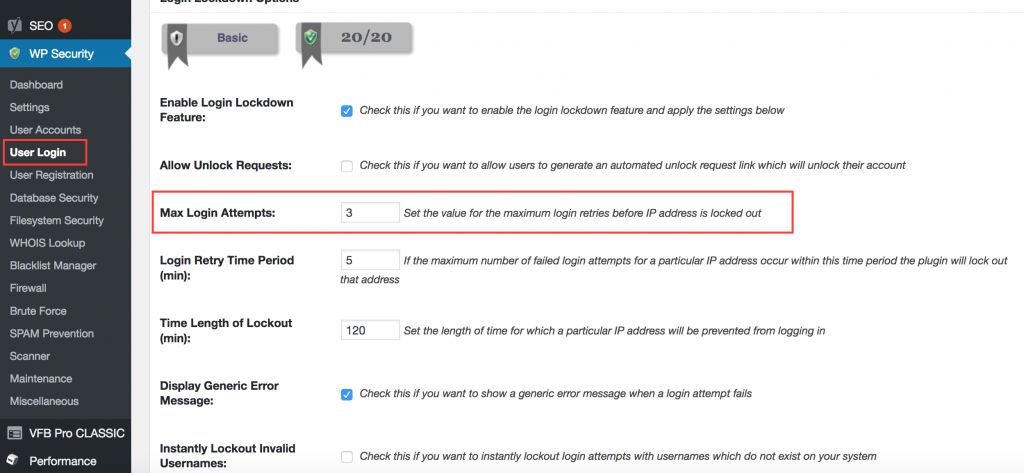

5. Limiteer het aantal login pogingen voor optimale WordPress beveiliging

WordPress is default zo ingesteld dat je ongelimiteerd mag inloggen.

Voor WordPress is het doodnormaal dat je 200 keer achter elkaar probeert in te loggen met een ander wachtwoord.

Hier maken bots en spiders misgebruik van.

Bij een Brute Force Login Attack proberen hackers je wachtwoord te raden, door een computerprogramma te laten inloggen met telkens een ander wachtwoord.

Door het limiteren van het aantal login pogingen, kun je een zo’n aanval stoppen.

De eerder genoemde plug-in (All in One WP Security & Firewall) kan dit perfect blokkeren, zodat je bijvoorbeeld maximaal 5x kunt inloggen met een fout wachtwoord, waarna je een tijd moet wachten.

Het limiteren van loginpogingen stel je als volgt in:

6. Installeer altijd de actuele versie van je WordPress plug-ins

Het kan gebeuren dat in plug-ins veiligheidslekken ontdekt worden.

Vaak werken de makers deze veiligheidslekken weg en brengen een update uit.

Daarom is het altijd in je eigen belang om de nieuwste versies van je plug-ins te installeren.

Je krijgt van WordPress bericht wanneer er een nieuwe update van de door jou gebruikte plug-ins beschikbaar is.

Als je plugins wilt updaten dan kun je dit op de live site doen. Dit werkt prima voor de wat kleinere sites.

Maar als je eerst wilt checken of alles goed werkt, dan kun je als volgt te werk gaan:

- maak eerst een back up van de database

- maak daarna en back up van alle plugin files

- doe de gewenste update van de plugins.

Als er dan iets fout gaat dan kun je de database en plugin files weer terugzetten.

7. Zorg dat de nieuwste WordPress versie draait

Ook van WordPress zelf verschijnen regelmatig updates.

Het is vaak een kat-en-muisspelletje tussen software ontwikkelaars en hackers.

De hackers ontdekken een manier om de huidige software te misbruiken, waarna de software ontwikkelaars snel reageren en de benodigde update uitbrengen.

Als jij er dan voor kiest om die update niet te installeren, kun je blootstaan aan hackers.

Dat wil je natuurlijk vermijden!

Een website zul je altijd moeten blijven onderhouden.

Wil je dat niet zelf doen, zorg er dan voor dat je dat goed uitbesteedt.

8. Voorkom Brute Force aanvallen door WordPress beveiliging

Zoals ik eerder in dit artikel noemde, proberen hackers vaak een “Brute Force Login Attack”.

Bij deze techniek probeert een script zichzelf in te loggen op je website door steeds andere wachtwoorden te gebruiken.

Uit onderzoek blijkt dat wachtwoorden nog steeds meestal te simpel zijn.

Daarom is het geen wonder dat zo’n brute force attack vaak nog lukt.

Twee tips voor wachtwoorden:

- Complexe wachtwoorden zijn niet veilig. Het is een mythe dat complexe wachtwoorden moeilijk te raden zijn. Een hacker kan complexe wachtwoorden met –tekens, hoofdletters en nummers makkelijk achterhalen.

- Lange wachtwoorden zijn veiliger. Je kunt beter een lang en makkelijk te raden wachtwoord hebben dan een complex wachtwoord. Neem bijvoorbeeld “Altijdiskortjakjeziek” ipv “P@22W0rd”. Of nog beter: thaalopertbelgiekoffieindevermijding.

9. Stel testaccounts correct in

Zorg ervoor dat je de actieve accounts van je website goed beheert.

Als je voor iemand een testaccount aanmaakt (je hebt bijvoorbeeld een designer ingehuurd), let er dan op dat je dit account opheft als het niet meer nodig is.

Zorg ervoor dat je testaccounts alleen geeft aan betrouwbare mensen die voorzichtig omspringen met inloggegevens.

Je kunt testaccounts altijd op inactief of actief zetten. Hiermee houd je zelf de controle wie er bij de website kan.

Je kunt de gebruikersaccounts in WordPress vinden onder de optie “Gebruikers”.

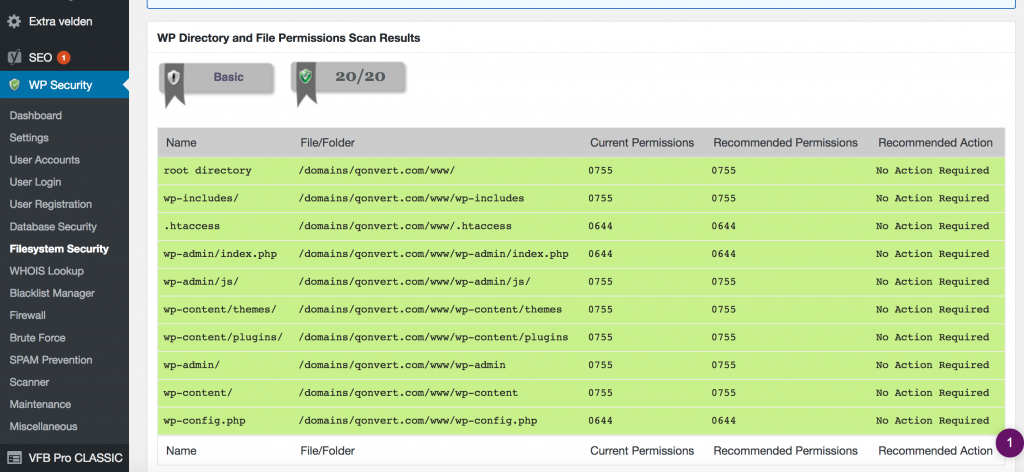

10. Stel je file permissies correct in

Je kunt in de All in One Security Plugin een overzicht krijgen welke kwetsbaarheden er zijn.

Die zie je onder “File System Security”.

Dat ziet er zo uit:

In de laatste klom “Recommended Action” zie je of er actie vereist is.

Het kan zijn dat je serieuze actie moet ondernemen.

Als dat het geval is dan zie je dat in het scherm.

De File Permissie wordt automatisch goed gezet zodra je op “Set recommended action” hebt geklikt.

Let wel op: dit werkt alleen bij Linux.

We merkten dat het op een Windows server niet werkt.

11. Gebruik de Akismet plug-in

Veel spam ontvangen is niet hetzelfde als gehackt worden.

Maar het is wel vervelend.

Door spam in de reacties van artikelen kun je bijvoorbeeld imagoschade leiden. Wellicht haken potentiële klanten af vanwege de inhoud ervan.

Je kunt je eenvoudig beveiligen tegen Spam.

De Akismet plug-in is één van de plug-ins die wordt aangeraden door WordPress zelf.

Deze plug-in zorgt ervoor dat je WordPress website niet vol met spam komt te staan in de reacties op artikelen.

Akismet vind je door in de plug-ins van WordPress te zoeken, of op hun website: https://akismet.com.

Samengevat:

Er zijn veel manieren om een WordPress website veiliger te maken.

Je kunt er niet van uitgaan dat je hostingbedrijf dat allemaal wel geregeld heeft!

Op eenvoudige wijze kun je zelf je WordPress website beter beschermen.

Bijvoorbeeld door de hierboven beschreven 11 tips op te volgen.

Dat wil niet zeggen, dat je WordPress website daarna niet meer te hacken is.

Maar door een aantal praktische zaken anders in te stellen, kun je een hoop ellende voorkomen.

Bij het schrijven van dit artikel heb ik hulp gehad van Martijn Lina van Hostage.

Hi Hans,

dank voor dit artikel. Lekker hands-on. Ik ga er direct mee aan de slag. Ik gebruik nogal wat WP-sites…

Dank je Wiko 🙂

Heel nuttige info! ik ga m retweeten enz.

Thanks Kitty 🙂

Een kleine aanvulling op de zin “komen er hackers op bezoek”, ik heb vaak de vraag gekregen wie dat nou eens kan zijn die het op ze gemunt heeft. Maar 99% kans dat het bezoekje van een script is dat de exploits van WordPress heeft gebruikt om in de site te komen. Er gaan momenteel diverse scripts rond die zich in de website nestelen en zichzelf weer verspreiden.

Door al deze actieve scriots is een lawine effect ontstaan van scripts die pogingen doen om zichzelf te plaatsen op je server.